תוספי אבטחה של שמות דומיין או DNSSEC הוא אוסף של תוספים לאבטחת פרוטוקול ה- DNS. זו אחת השיטות להגנה על שרת ה- DNS, יחד עם נעילת מטמון DNS וכן בריכת שקעי DNS ו הוא משתמש בחתימות קריפטוגרפיות כדי לאמת את תגובות ה- DNS על מנת להגן על המערכת שלך. בפוסט זה אנו הולכים לראות איך אתה יכול קבע את התצורה של DNSSEC ב- Windows Server

קבע את התצורה של DNSSEC ב- Windows Server

DNSSEC משפר את האבטחה של DNS על ידי שימוש בחתימות קריפטוגרפיות כדי לאמת את תגובות ה- DNS, מה שמבטיח את האותנטיות והיושרה שלהם. זה מגן מפני איומים שכיחים כמו זיוף DNS ומטופל מטמון, מה שהופך את תשתית ה- DNS לאמיתית יותר. על ידי חתימת אזורי DNS, DNSSEC מוסיף שכבה של אימות מבלי לשנות את מנגנון תגובת השאילתה הבסיסי. זה מבטיח שנתוני DNS יישארו מאובטחים במהלך ההעברה, ומספקים סביבה אמינה למשתמשים וארגונים. מכיוון שהמטרה העיקרית שלנו היא לאבטח את שרת ה- DNS שלך, אנו הולכים להגדיר לא רק את DNSSEC, אלא גם לבריכת שקעים של DNS ו- DNS Cache Locking.

כדי להגדיר את התצורה של DNSSEC, בריכת שקעי DNS ו- DNS נעילה במטמון, אתה יכול לבצע את הצעדים המוזכרים להלן.

- קבע את התצורה של DNSSEC

- הגדר מדיניות קבוצתית

- בריכת שקעי DNS

- נעילת מטמון DNS

הבה נדבר עליהם בפירוט.

1] הגדר תצורה של DNSSEC

נתחיל תחילה על ידי הגדרת DNSSEC בבקר התחום שלנו. לשם כך, עליך לבצע את הצעדים המוזכרים להלן.

- פתח את מנהל שרת.

- ואז, עבור אל כלים> DNS.

- הרחב את השרת ואז אזור חיפוש קדימה, לחץ באמצעות לחצן העכבר הימני על בקר הדומיין ובחר DNSSEC> חתמו על האזור ו

- פעם אשף חתימת אזור מופיע, לחץ על הבא.

- לִבחוֹר התאמה אישית של פרמטרים לחתימה באזור ולחץ על הבא.

- אם אתה נמצא ב מאסטר מפתח חלון, סמן שרת הענן של שרת DNS נבחר כמאסטר המפתח, ולחץ על הבא.

- כשאתה נמצא ב ממשק מפתח חתימת מפתח (KSK), לחץ על הוסף.

- עברו את האפשרויות, ועליכם למלא נכון את כל השדות. אתה צריך למלא זאת בהתאם לדרישות הארגון שלך ואז להוסיף את המפתח.

- לאחר הוספת, לחץ על הבא.

- אחרי שתגיע ל מפתח חתימת אזור (ZSK) אפשרות, לחץ על הוסף, מלא את הטופס ושמור. לחץ על הבא.

- על הבא מאובטח (NSEC) מסך, מלא את הפרטים. NSEC (הבא מאובטח) הוא רשומת DNSSEC המשמשת להוכחת אי-קיום של שם דומיין על ידי מתן השמות שמגיעים לפני ואחריו באזור ה- DNS, הבטחת שהתגובה מאומתת ומוגנת חבלה.

- כשאתה על מסך ה- TA, סמן אפשר חלוקת עוגני אמון לבדיקת אזור זה וכן אפשר עדכון אוטומטי של עוגני אמון על גלגול מפתח תיבות סימון. לחץ על הבא.

- על חתימה וסקירה פרמטרים מסך, הזן את פרטי DS ולחץ על הבא.

- לבסוף, עברו על הסיכום ולחצו על הבא.

- ברגע שתקבל את ההודעה המוצלחת, לחץ על סיום.

לאחר קביעת התצורה של האזור, אתה צריך ללכת אליו נקודת אמון> AE> שם תחום במנהל ה- DNS לאשר.

2] הגדר מדיניות קבוצתית

לאחר קביעת התצורה של האזור, עלינו לבצע שינויים מסוימים במדיניות הדומיין שלנו באמצעות כלי השירות לניהול מדיניות קבוצתי. לשם כך, בצע את הצעדים המוזכרים להלן.

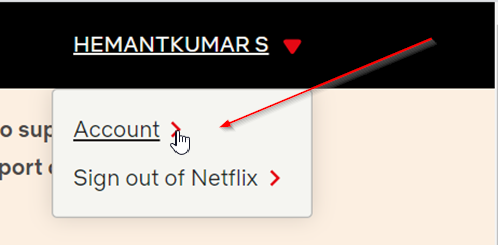

- פתח את ניהול מדיניות קבוצתית תָכְנִית.

- עכשיו, אתה צריך ללכת יער: Windows.ae> Domain ובחר ערוך.

- נווט אל תצורת מחשב> מדיניות> הגדרות Windows> לחץ על מדיניות רזולוציית שם בעורך ניהול המדיניות הקבוצה.

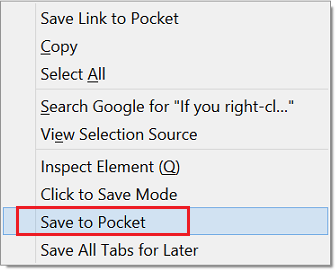

- בחלונית הימנית, מתחת ליצור כללים , היכנס Windows.ae בתיבת הסיומת כדי להחיל את הכלל על סיומת מרחב השמות.

- בדוק את שניהם אפשר DNSSEC בכלל זה וכן לדרוש מלקוחות DNS לאמת נתוני שם וכתובת תיבות ואז לחץ לִיצוֹר לסיים את הכלל.

כך תוכלו להגדיר את DNSSEC. עם זאת, התפקיד שלנו לא נעשה. כדי לאבטח את השרת שלנו, עלינו לקבוע את התצורה של מאגר השקע של DNS ואת נעילת המטמון של DNS

3] בריכת שקעי DNS

חלופות ליומן Google

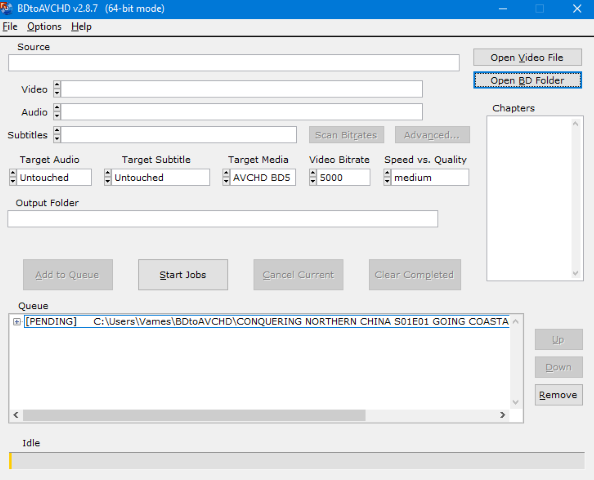

מאגר שקעי ה- DNS משפר את אבטחת ה- DNS על ידי הפיכת יציאות המקור לאקראיות לשאילתות יוצאות, מה שמקשה על התוקפים לחזות ולנצל עסקאות. אתה צריך לפתוח PowerShell כמנהל והפעל את הפקודה הבאה.

Get-DNSServer

אוֹ

Get-DnsServerSetting -All | Select-Object -Property SocketPoolSizeאתה צריך לבדוק SocketPoolSize לדעת את הגודל הנוכחי של הבריכה.

המטרה שלנו היא להגדיל את גודל השקע; ככל שהערך גדול יותר, כך ההגנה טובה יותר. לשם כך, עליכם להריץ את הפקודה הבאה.

41E972EDDEE3C9BABA8F491AFAAAAACA7C6D2BAB6Fהערה: הערך יכול להיות רק בין 0 - 10000.

הפעל מחדש את שרת ה- DNS שלך, ותהיה לך טוב ללכת.

4] נעילת מטמון DNS

נעילת DNS מונעת החלפת רשומות DNS במטמון במטמון במהלך ה- TTL שלהם, מה שמבטיח שלמות נתונים והגנה מפני הרעלת מטמון. עלינו להריץ את הפקודה הבאה כדי לבדוק את הערך.

F2D88657FC2627B191224D13587132C6768A844זה אמור להיות 100; אם זה לא, הפעל את הפקודה המוזכרת להלן כדי להגדיר אותה ל 100.

Set-DnsServerCache –LockingPercent 100

אם תנקוט באמצעים אלה, שרת ה- DNS שלך יהיה מאובטח.

לִקְרוֹא: כיצד לשנות שרת DNS עם שורת הפקודה או PowerShell

האם Windows Server תומך ב- DNSSEC?

כן, Windows Server תומך ב- DNSSEC ומאפשר לך להגדיר אותו לאבטחת אזורי DNS. הוא משתמש בחתימות דיגיטליות כדי לאמת את תגובות ה- DNS ולמנוע התקפות כמו זיוף. אתה יכול לאפשר DNSSEC דרך פקודות ה- DNS או PowerShell.

לִקְרוֹא: הפעל וקבע את התצורה של DNS הזדקנות וניקוח בשרת Windows

המאפשר יציאת USB

כיצד אוכל להגדיר DNS עבור Windows Server?

כדי לקבוע את התצורה של DNS בשרת Windows, עלינו להתקין תחילה את תפקיד שרת ה- DNS. לאחר סיום, עלינו להקצות כתובת IP סטטית ולהגדיר את ערך ה- DNS. אנו ממליצים לבדוק את המדריך שלנו כיצד לעשות זאת התקן והגדר DNS בשרת Windows.

קרא גם: שנה את הגדרות ה- DNS ב- Windows 11 בקלות.